ANTONIO LÓPEZ | Tungsteno

El despegue del teletrabajo ha sido una de las más palpables consecuencias de la pandemia. Primero constatamos la irrupción de dos modelos, el virtual y el mixto, y analizamos los retos del trabajo no presencial para quedarse cuando concluya la actual emergencia sanitaria global. Luego hicimos un recorrido por las más destacadas herramientas digitales para adaptarse a esta nueva era laboral. Y ahora nos detenemos en uno de sus principales puntos débiles, más intangible: garantizar la seguridad.

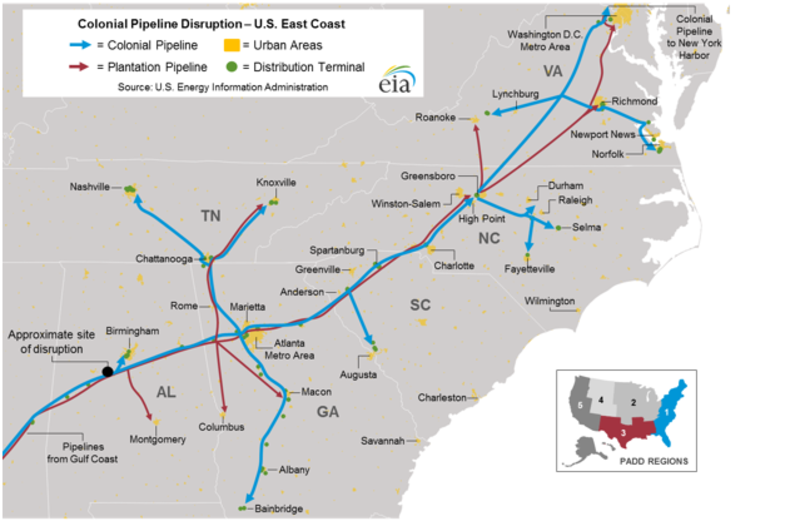

El pasado 7 de mayo un grupo de hackers logró algo inédito en la historia: paralizar un oleoducto que distribuye el 45% del combustible que se consume en la costa este de EEUU. El secuestro de la infraestructura digital que gestiona el oleoducto Colonial Pipeline llevó a los responsables de esta infraestructura crítica a interrumpir su funcionamiento por completo durante días, lo que provocó alteraciones en los horarios de vuelos y escasez de suministros en las gasolineras del sudeste de EEUU. Muchos ciudadanos se lanzaron a acaparar combustibles. El 87% de las gasolineras de Washington D.C. se quedaron el 14 de mayo sin existencias y los precios se dispararon hasta alcanzar su máximo en los últimos siete años.

El grupo de hackers Darkside, que reivindicó el ataque de ransomware, se llevó un rescate de cinco millones de dólares en criptomonedas a cambio de desbloquear el oleoducto. Este acontencimiento, junto a otros recientes como el último robo masivo de datos de Facebook o el ataque informático sufrido por el Servicio Público de Empleo Estatal español (SEPE), vuelve a poner sobre la mesa los riesgos de la hiperconectividad.

El 7 de mayo un grupo de hackers paralizó un oleoducto que distribuye el 45% del combustible que se consume en la costa este de EEUU. Crédito: Administración de Información Energética de Estados Unidos.

Los riesgos de las infraestructuras conectadas

La transformación digital que viven todo tipo de sectores ha llegado a industrias tan aparentemente ancladas en el siglo XX como la petrolera. Pese a esas apariencias, ya hay oleoductos modernos (como el Colonial Pipeline) que usan una compleja red informática de sensores de presión, termostatos, válvulas y bombas para poder operarlos a distancia, detectar fallos y recoger datos para optimizar su funcionamiento. El ahorro y la eficiencia se multiplican, pero también las posibilidades de hackear el sistema.

Este tipo de ciberataques no son comunes, pues el nivel de protección es alto. Pero donde hay conectividad, hay vulnerabilidad, según recordó a la BBC Jon Niccolls, de CheckPoint Software: "Algunos de los mayores ataques empiezan con un email. Un empleado de Colonial podría haber sido engañado para descargar un programa malicioso", declaró el experto en ciberseguridad, para quien lo más posible es que los hackers lograran acceder al sistema de control del oleoducto a través de la parte administrativa de la empresa.

Este tipo de amenazas se han multiplicado en los últimos meses. La Interpol ya advirtió al terminar el primer confinamiento sobre el alarmante aumento de los ciberataques que trajo la pandemia de COVID-19 y el teletrabajo. "La dependencia cada vez mayor de Internet por parte de los ciudadanos en todo el mundo también brinda nuevas oportunidades a los delincuentes, ya que muchas empresas y particulares no están velando por que sus ciberdefensas estén actualizadas", declaró Jürgen Stock, Secretario General de Interpol, quién urgió a una cooperación más estrecha entre los sectores público y privado para atajar dicho riesgo.

La Interpol ha alertado de un aumento de ciberataques durante la pandemia de coronavirus. Crédito: Interpol.

La ola de ciberataques que trajo la pandemia

Los ciberdelincuentes se aprovecharon entonces "del miedo y la incertidumbre provocados por la inestabilidad socioeconómica generada" para intensificar los ataques de malware y ransomware. También para impulsar las estafas, el despliegue de dominios malignos aparentemente relacionados con información sobre la pandemia y la difusión de fake news. También se han detectado intentos de phising camuflados en presuntos correos electrónicos oficiales para restablecer la contraseña de Netflix, ciberataques a hospitales u ofertas de trabajo falsas.

Llevado al mundo laboral, esta amenaza general hizo ser conscientes a las empresas del repentino aumento de su vulnerabilidad cibernética: "Hemos pasado de tener una empresa con 50 equipos a tener 50 delegaciones, una en cada casa, lo que amplía el riesgo porque además en casa tenemos más dispositivos conectados. De hecho, nosotros detectamos una televisión que era capaz de colgar todo el servidor por un conflicto con las actualizaciones", declaró a Heraldo de Aragón Fernando González, CEO de la consultora Megastar.

Durante la pandemia se han intensificado los ataques de malware y ransomware, las estafas o los intentos de phising. Crédito: Unsplash.

Javier Serrada, responsable del área de proyectos y preventa de la consultoría Gotor Comunicaciones, reclama que la concienciación en seguridad informática se incorpore masivamente a la prevención de riesgos laborales y recuerda los tres pilares de la ciberseguridad: confidencialidad, veracidad y disponibilidad. "Hay que garantizar que no todo el mundo pueda acceder a según qué tipo de información, y que en el momento que lo haga sea veraz, que no haya sido manipulada por un tercero o haya desaparecido", señala.

La seguridad empresarial choca con las redes domésticas

La barrera de las contraseñas se convierte en un cortafuegos fundamental. Olvidarlas o no actualizarlas con cierta periodicidad puede tener serias consecuencias en términos de ciberseguridad, por lo que uno de los temas más delicados para las empresas, y más tediosos para los trabajadores virtuales, es la gestión de las contraseñas. Gestores como Bitwarden o LastPass permiten guardar todas las claves de un usuario en una misma base de datos segura. Además, agilizan el proceso de registro en nuevas aplicaciones y sincronizan la actualización de las claves en varios dispositivos.

El informe Tendencias en ciberseguridad para el 2021, elaborado por la compañía ESET, apunta otras soluciones: "Algunas de las medidas de seguridad básicas que se dan por sentado en la oficina deben compensarse en casa, como exigir que los trabajadores remotos utilicen la autenticación multifactor o una VPN para acceder a las redes internas".

Aun así, es difícil garantizar la ausencia de brechas de seguridad. Incluso en el caso ideal de que los trabajadores remotos siempre utilicen dispositivos entregados por la empresa y sigan estos protocolos, también debería verificarse la seguridad de sus propias redes WiFi domésticas, una vía cada vez más abierta a los ciberdelincuentes debido al auge de los dispositivos domóticos.

· — —

Tungsteno es un laboratorio periodístico que explora la esencia de la innovación. Ideado por Materia Publicaciones Científicas para el blog de Sacyr.